Ein einzigartiger Ansatz für Sicherheit bei cidaas

Sicherheit und Datenschutz sind der Schlüssel

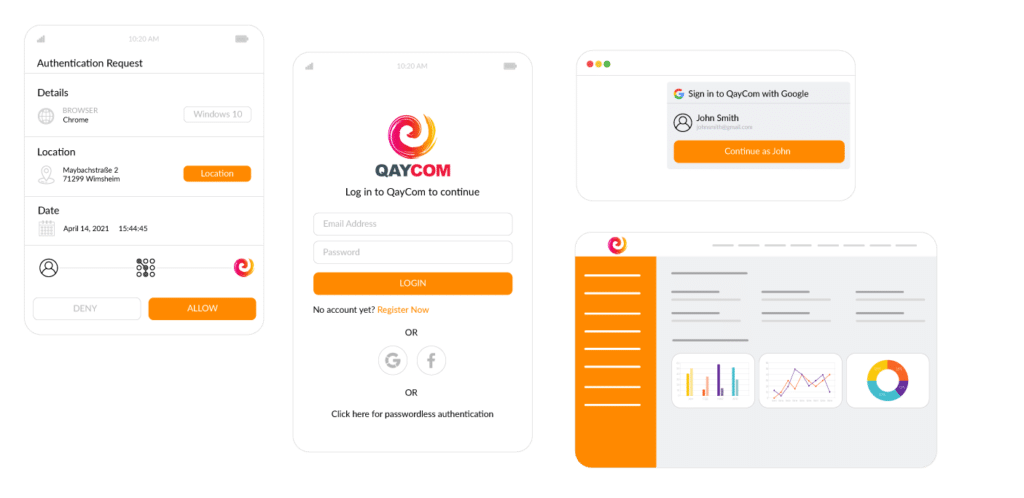

IT-Sicherheit und Datenschutz werden zu essentielle Kriterien für moderne digitale Services. Cyberbedrohungen und -angriffe werden zunehmend zur Gefahr für einen stabilen und sicheren Betrieb digitaler Anwendungen. Identity & Access Management spielt dabei eine zentrale Rolle, da es die Authentifizierung und Autorisierung für Nutzer stellt, sowie für die Verwaltung von Nutzerdaten verantwortlich ist. Dabei sind es nicht nur die Angriffe auf den Identity & Access Management Service selbst, wie auch Angriffsversuche auf die Nutzer, wie z.B. Identitätsdiebstahl, sondern insbesondere auch die Funktionen die ein modernes Identity & Access Management liefert, die für höhere Sicherheit sorgen. Wir bieten mit cidaas umfassende Möglichkeiten Sicherheit in Ihre digitalen Anwendungen zu integrieren, von Multi-Faktor-Authentifizierung bis Betrugs- und Boterkennung (mehr Infos in unserem Feature-Set). Erfahren Sie auf dieser Seite mehr wie wir Sicherheit in cidaas integriert haben.

Was tun wir für die Sicherheit unserer Kunden

Nachfolgend zeigen wir einige der wichtigsten Maßnahmen, die wir uns bei cidaas in die DNA eingepflanzt haben:

Die Mentalität bei cidaas

Sicherheit beginnt bei der Mentalität. Wir wissen das Sicherheit wichtig für unsere Kunden und Nutzer ist. Daher haben wir bei cidaas einen einzigartige Mentalität und Bewusstsein für das Thema Sicherheit etabliert. Angefangen von der Idee über die Entwicklung bis hin zum Betrieb leben wir die IT-Sicherheit.

Wir fördern das Sicherheitsbewusstsein durch gezielte IT-Security Awareness Trainings.

Auch unsere Partner integrieren wir in unsere Maßnahmen und schaffen so ein durchgängiges Verständnis und Bewusstsein für die IT-Sicherheit vom Produkt bis zur Integration.

Regelmäßige interne Hackathons ermöglichen nicht nur gezielte Penetration-Tests von cidaas, sondern zeigt den Kollegen auch wofür Sie tagtäglich arbeiten.

ISO9001 und ISO27001 Zertifizierung bei cidaas und den Infrastruktur Partnern

Wir limitieren den Zugang zu produktiven Systemen. Alle Updates der Software und Infrastruktur erfolgen automatisiert. Und jeder Zugriff wird überwacht und protokolliert.

Neueste Sicherheitsmaßnahmen in der Infrastruktur von Firewalls bis zum Security Information Management

Sichere Infrastruktur

Die Sicherheit bei cidaas beginnt auf der untersten Ebene, der Infrastruktur. Mit großer Sorgfalt wählen wir die passenden Infrastruktur-Partner aus. Wir selbst bei cidaas wie auch unsere Infrastruktur-Partner sind ISO9001 und ISO27001 zertifiziert und erfüllen die cidaas Sicherheits- und Compliance-Richtlinien.

Sichere Entwicklung mit dem cidaas Secure Development Lifecycle

In jeder Phase unseres Entwicklungszyklus, einschließlich Design, Coding, Test und Freigabe, legen wir großen Wert auf die IT-Sicherheit. So integrieren wir die Sicherheit nativ in das Produkt, anstelle sie nachträglich anzufügen. Unser internes Sicherheitsteam ist dabei direkt in den Entwicklungsprozess eingebunden.

Wir schulen unsere Architekten, Entwickler und Tester kontinuierlich im Bereich IT Security, sichere Programmierung und Code-Reviews.

Wir haben einen Softwareentwicklungsprozess, der einem mehrstufigen Sicherheits- und Qualitätskonzept folgt.

Softwarequalität und Schwachstellen und IT-Sicherheits-Scans sind direkt in unsere CI/CD Pipelines integriert.

Regelmäßige Schwachstellen-Scans analysieren unsere Code Repositories.

Regelmäßige interne und externe Penetration-Tests und Security Audits.

Gemeinsame Penetration-Tests mit Kunden zur Validierung der Integration in verschiedenen Applikationen.

Partnerschaften mit Forschungseinrichtungen und Partnern wie dem Fraunhofer zur Entwicklung von IT-Sicherheits- und Penetrations-Konzepten.

Penetration und IT-Sicherheitstests

Neben automatisierten IT-Sicherheitstests und Schwachstellen-Scans setzen wir auf eine Kombination aus internen und externen Penetration-Tests. Mit unseren externen Partnern und unseren Kunden schaffen wir es cidaas einschließlich der Integration in die Applikationen zu testen. Dabei hat jeder unserer Kunden das Recht Penetration-Tests auf seiner Test Umgebung durchzuführen.

Compliance

cidaas und die DSGVO

Die Datenschutz-Grundverordnung (DSGVO) ist eine der wichtigsten regulatorischen Grundlagen in Europa. Als europäisches Cloud Identity & Access Management kennen und leben wir die DSGVO, und arbeiten darüberhinaus mit Partnern an Forschungsprojekten rund um Privatsphärenfreundliche Plattformen und Geschäftsmodelle:

Wir setzen auf europäische Rechenzentren und Infrastruktur-Partner – „Software Hosted in Europe“

Mit einer Auftragsdatenverarbeitung sind Sie der Eigentümer der Daten und wir liefern Ihnen den besten Service.

Mit dem DSGVO-konformen Einwilligungsmanagement von cidaas setzen Sie nicht nur regulatorischen Anforderung um, sondern schaffen Transparenz und festigen das Vertrauen ihrer Nutzer.

Mit verschiedenen Zertifizierungen bestätigen wir unser Engagement und die Compliance von cidaas.